Watashi กล้องวงจรปิด เป็นหนึ่งในแบรนด์กล้องวงจรปิดที่มีชื่อเสียงในประเทศไทย ซึ่งมีจุดเด่นด้านคุณภาพและนวัตกรรมของผลิตภัณฑ์ รวมถึงมีการบริการหลังการขายที่ดี

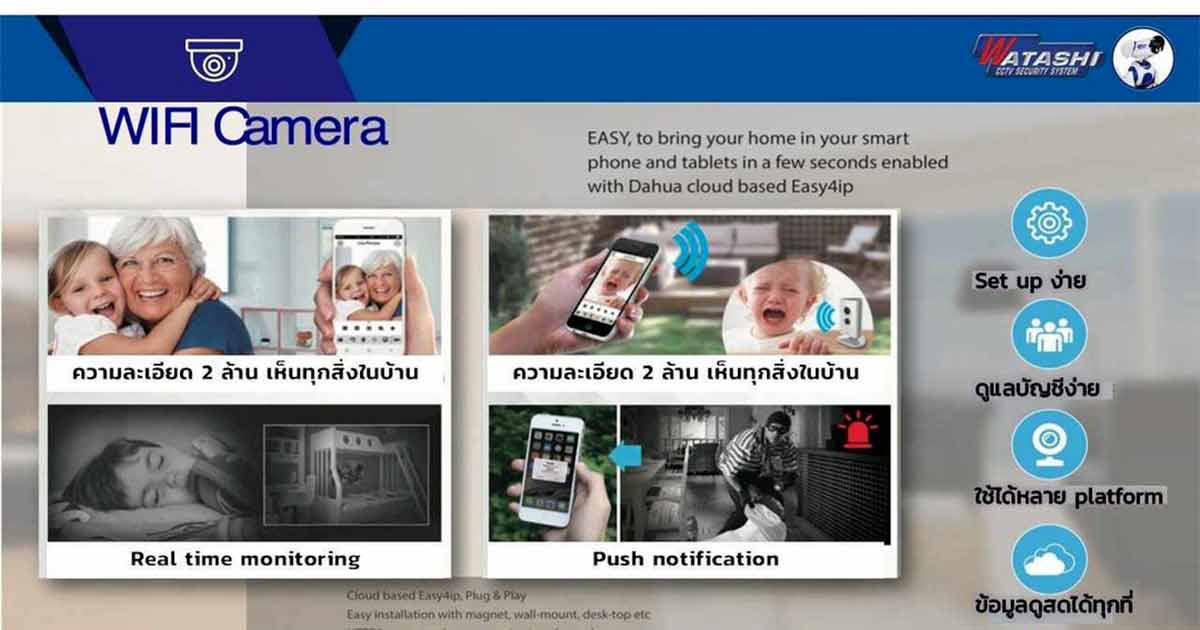

สินค้าของ Watashi รวมถึงกล้อง IP, กล้อง Wi-Fi, และอุปกรณ์รักษาความปลอดภัยต่างๆ ที่ออกแบบมาเพื่อให้รองรับทั้งการใช้งานในบ้าน ออฟฟิศ และร้านค้า

มีการใช้เทคโนโลยีล้ำสมัย เช่น การตรวจจับการเคลื่อนไหวและการแจ้งเตือนผ่านมือถือ เพื่อเพิ่มความปลอดภัยและความสะดวกในการใช้งาน

จุดเด่นของกล้องวงจรปิดวาติชิ ที่คุณซื้อแล้วจะไม่ผิดหวัง

1. คุณภาพภาพที่สูง ให้ภาพที่ชัดเจนและมีรายละเอียดสูง

2. การตรวจจับการเคลื่อนไหวที่แม่นยำ สามารถตรวจจับการเคลื่อนไหวได้อย่างละเอียด

3. การมองเห็นในที่มืด มีความสามารถในการมองเห็นได้ชัดเจนแม้ในสภาพแสงน้อย

4. การเชื่อมต่อที่สะดวก รองรับการเชื่อมต่อทั้งแบบมีสายและไร้สาย

5. ความเสถียรของการเชื่อมต่อ ให้การเชื่อมต่อที่เสถียรและน่าเชื่อถือ

6. การบันทึกเสียง บางรุ่นรองรับการบันทึกเสียง

7. การเข้าถึงและการจัดการระยะไกล สามารถเข้าถึงและจัดการผ่านแอปพลิเคชัน

8. การออกแบบที่ทนทาน ออกแบบมาเพื่อความทนทานต่อสภาพแวดล้อมต่างๆ

9. การรองรับเทคโนโลยีใหม่ๆ อัปเดตเทคโนโลยีล่าสุด

10. ราคาที่เหมาะสมกับคุณภาพ ให้คุณภาพที่เหมาะสมกับราคา

การเลือกกล้องวงจรปิดที่มีจุดเด่นเหล่านี้จะช่วยให้คุณได้ระบบรักษาความปลอดภัยที่มีประสิทธิภาพและน่าเชื่อถือ.

สอบถามข้อมูล สั่งซื้อ ขอใบเสนอราคา

HOT LINE : 081-700-4715, 089-815-7321, 081-721-5542

การเลือกซื้ออุปกรณ์รักษาความปลอดภัยเพื่อให้ได้มาตรฐานและความปลอดภัยที่เหมาะสม

1. ความละเอียดและคุณภาพของภาพ อุปกรณ์ที่มีความละเอียดสูงจะให้ภาพที่ชัดเจน ซึ่งสำคัญเพื่อการระบุบุคคลหรือวัตถุได้อย่างแม่นยำ นอกจากนี้ ควรมีความสามารถในการบันทึกภาพที่มีคุณภาพดีแม้ในสภาพแสงที่แตกต่างกัน รวมถึงสภาพแสงน้อยหรือยามค่ำคืน

2. คุณสมบัติการตรวจจับ ควรเลือกอุปกรณ์ที่มีคุณสมบัติการตรวจจับการเคลื่อนไหว การตรวจจับใบหน้า หรือระบบป้องกันการบุกรุกอัจฉริยะ ฟีเจอร์เหล่านี้ช่วยเพิ่มประสิทธิภาพของระบบรักษาความปลอดภัยและให้ความสะดวกในการตรวจสอบและตอบสนองต่อเหตุการณ์ที่ไม่พึงประสงค์

3. ความเสถียรและความทนทาน อุปกรณ์ควรมีความเสถียรในการทำงานและสามารถทนทานต่อสภาพอากาศหรือสภาพแวดล้อมต่างๆ การเลือกอุปกรณ์ที่ทนทานช่วยลดความจำเป็นในการบำรุงรักษาและเปลี่ยนแปลงอุปกรณ์บ่อยๆ

4. การเชื่อมต่อและการบริหารจัดการ ควรเลือกอุปกรณ์ที่มีการเชื่อมต่อที่สะดวก เช่น การเชื่อมต่อผ่าน Wi-Fi หรือเครือข่าย รวมทั้งสามารถบริหารจัดการผ่านแอปพลิเคชันบนสมาร์ทโฟนหรือคอมพิวเตอร์ ซึ่งช่วยให้คุณสามารถตรวจสอบและควบคุมระบบได้จากทุกที่ทุกเวลา

5. การรับประกันและบริการหลังการขาย การเลือกผลิตภัณฑ์ที่มีการรับประกันและบริการหลังการขายที่ดีช่วยให้คุณมีความมั่นใจในคุณภาพและการสนับสนุนเมื่อเกิดปัญหาหรือความต้องการบำรุงรักษา

6. การเข้ากันได้กับระบบที่มีอยู่ อุปกรณ์ควรเข้ากันได้กับระบบรักษาความปลอดภัยหรืออุปกรณ์อื่นๆ ที่คุณมีอยู่แล้ว เพื่อความสะดวกในการบริหารจัดการและรักษาความปลอดภัย

7. การรองรับเทคโนโลยีใหม่ การเลือกอุปกรณ์ที่สามารถอัปเดตหรืออัปเกรดเพื่อรองรับเทคโนโลยีใหม่ๆ ในอนาคต ทำให้ระบบของคุณไม่ตกเทรนด์และมีประสิทธิภาพสูงสุด

8. ความง่ายในการติดตั้งและใช้งาน การเลือกอุปกรณ์ที่ติดตั้งและใช้งานได้ง่ายช่วยลดความซับซ้อนและเวลาในการติดตั้งและบำรุงรักษา

9. รีวิวจากผู้ใช้ อ่านรีวิวและความคิดเห็นจากผู้ใช้เพื่อประเมินประสบการณ์การใช้งานจริง

10. งบประมาณ พิจารณาตามงบประมาณที่มี แต่ไม่ควรลดทอนคุณภาพเพื่อประหยัดค่าใช้จ่าย

การพิจารณาตามหลักการเหล่านี้จะช่วยให้คุณเลือกซื้ออุปกรณ์รักษาความปลอดภัยที่ได้มาตรฐานและมีความปลอดภัยสูง.

สอบถามข้อมูล สั่งซื้อ ขอใบเสนอราคา

HOT LINE : 081-700-4715, 089-815-7321, 081-721-5542

การทำลายมีหลากหลายรูปแบบ ส่วนหนึ่งนั้นเกิดจากภัยธรรมชาติที่ไม่สามารถควบคุมได้ และอีกส่วนหนึ่งเกิดจากการกระทำของมนุษย์ ผู้ออกแบบและดูแลระบบเครือข่ายจะต้องมีความเข้าใจในภัยที่เกิดขึ้นต่าง ๆ

- การทำลายโดยธรรมชาติ สารสนเทศที่เก็บไว้ในแหล่งข้อมูลต่างๆ อาจถูกทำลายได้โดยภัยธรรมชาติที่ไม่อาจคาดเดาได้ เช่น ภัยน้ำท่วม แผ่นดินไหว หรือไฟไหม้ ภัยธรรมชาติที่เกิดขึ้นสามารถส่งผลกระทบให้สารสนเทศภายในองค์กรเสียหาย

- การทำลายโดยมนุษย์ มนุษย์มีความรู้และความสามารถในด้านสร้างสรรค์และการทำลาย การพัฒนาเทคโนโลยีด้านความรู้ความสามารถจึงมีทั้งประโยชน์และโทษที่เกิดขึ้น

ไม่ว่าจะเป็นความจงใจหรือไม่ก็ตาม รูปแบบการทำลายหรือการสร้างความเสียหายให้แก่สารสนเทศบนเครือข่ายโดยฝีมือมนุษย์มีได้หลากหลายวิธี เช่น แฮ็กเกอร์ แคร็กเกอร์ ผู้ปลอมแปลงสิทธิ์ เป็นต้น

ระดับความเสียหายและความเสี่ยงจากการทำลายของมนุษย์นั้นสูงกว่าการทำลายโดยภัยธรรมชาติ จึงเป็นความจำเป็นที่ผู้ดูแลระบบและผู้บริหารองค์กรต้องมีความเข้าใจในการรักษาความปลอดภัยของสารสนเทศบนเครือข่ายอย่างชัดเจน

และมีการดำเนินการป้องกันอย่างเป็นรูปธรรมเพื่อให้องค์กรมีความปลอดภัยในการดำเนินการในภาพรวม รูปแบบของการทำลายโดยมนุษย์สามารถจำแนกได้ตามลักษณะของการบุกรุกดังนี้

สอบถามข้อมูล สั่งซื้อ ขอใบเสนอราคา

HOT LINE : 081-700-4715, 089-815-7321, 081-721-5542

Watashi กล้องวงจรปิด

การบุกรุกระบบเครือข่าย

การเข้าถึงเครือข่ายโดยผู้เข้าใช้เครือข่ายเป็นผู้ไม่มีสิทธิ์ หรือเรียกว่าการบุกรุกระบบเครือข่าย เรียกย่อ ๆ ว่าทรีต รูปแบบของการบุกรุกเครือข่ายมีหลากหลายวิธี เช่น

- การเข้าสู่ระบบเครือข่ายผ่านจุดอ่อนของระบบปฏิบัติการของเครื่องคอมพิวเตอร์บนระบบเครือข่าย

- การบุกรุกระบบเครือข่ายจากจุดบกพร่องของซอฟต์แวร์ที่ทำงานบนระบบเครือข่าย

- การสแกนพอร์ตหรือการกราดพอร์ตที่ไม่มีการใช้งานของเครื่องคอมพิวเตอร์ เมื่อมีการเชื่อมต่ออินเทอร์เน็ต เพื่อหาช่องทางส่งซอฟต์แวร์ไม่พึงประสงค์เข้าสู่ระบบเครือข่าย

สอบถามข้อมูล สั่งซื้อ ขอใบเสนอราคา

HOT LINE : 081-700-4715, 089-815-7321, 081-721-5542

ผู้ดูแลระบบเครือข่ายสามารถทำการแก้ไขแบบพื้นฐานได้ คือ การปรับปรุงระบบของเครื่องคอมพิวเตอร์บนระบบเครือข่ายนั้นด้วยแพตซ์ของระบบปฏิบัติการ

และรวมถึงการปิดพอร์ตที่ไม่มีการใช้งานบนระบบเครือข่ายทำให้ผู้บุกรุกไม่สามารถเข้าถึงระบบเครือข่ายผ่านพอร์ตที่ว่างการใช้งานได้

โดยทั่วไปการบุกรุกระบบเครือข่ายมีจุดประสงค์เพื่อทำให้ระบบเครือข่ายที่เป็นเป้าหมายสูญเสียคุณสมบัติของเครือข่ายสารสนเทศที่น่าเชื่อถือไปจากเดิม มีการจำแนกวิธีการบุกรุกสามารถแบ่งได้เป็น 3 ประเภทดังนี้

- การบุกรุกเพื่อทำลายสภาพพร้อมใช้งาน เป็นวิธีที่นิยมใช้คือวิธีการปฏิเสธการให้บริการ

- การบุกรุกเพื่อทำลายบูรณภาพวิธีที่นิยมใช้มีดังนี้ การแก้ไขเพิ่มเติม การเล่นซ้ำ การปลอมแปลงสิทธิ์หรือการหลอกลวง การไม่ยอมรับ

- การบุกรุกเพื่อทำลายความลับเฉพาะวิธีที่นิยมใช้ คือ การสอดแนม การวิเคราะห์การจราจรของเครือข่าย

สอบถามข้อมูล สั่งซื้อ ขอใบเสนอราคา

HOT LINE : 081-700-4715, 089-815-7321, 081-721-5542

รายละเอียดของการบุกรุกระบบเครือข่ายในประเภทต่าง ๆ มีดังต่อไปนี้

การทำลายสภาพพร้อมใช้งาน

การปฏิเสธการให้บริการวิธีดังกล่าวมีจุดประสงค์ลดประสิทธิภาพการทำงานของระบบเครือข่ายหรือหยุดการทำงานของระบบเครือข่าย ทำให้เครือข่ายที่เป็นเป้าหมายไม่อยู่ในสภาพที่พร้อมให้บริการ

การโจมตีแบบปฏิเสธการให้บริการสามารถทำได้หลายวิธี เช่น การส่งคำร้องขอการใช้งานจำนวนมากไปยังเครื่องแม่ข่าย ทำให้เครื่องแม่ข่ายมีสภาวะโหลดเกิน

ส่งผลให้เครื่องแม่ข่ายหยุดการทำงานไปในที่สุด หรือวิธีดักรับคำตอบรับการเรียกใช้งานจากเครื่องแม่ข่ายไปยังเครื่องลูกข่ายทำให้ผู้ใช้เข้าใจว่าเครื่องแม่ข่ายยกเลิกการบริการแล้ว

การปฏิเสธการให้บริการ

รูปแบบหนึ่งของการบุกรุกเครือข่ายที่ก่อให้เกิดความเสียหายต่อระบบการทำงานขององค์กร การปฏิเสธการให้บริการเป็นสภาวะหนึ่งของการดำเนินกิจกรรมให้หยุดนิ่ง

จนระบบไม่สามารถให้บริการได้แม้ว่าการดำเนินกิจกรรมนั้นจะทำโดยผู้ได้รับสิทธิ์ก็ตาม สภาวะการปฏิเสธการให้บริการอาจเกิดขึ้นได้ในหลากหลายลักษณะ และกับหลายระบบ ดังนี้

- ผู้โจมตีจะส่งข้อมูลจำนวนมากไปยังเครื่องคอมพิวเตอร์ที่ต้องการจะโจมตี จนคอมพิวเตอร์เครื่องนั้นไม่สามารถรองรับการทำงานได้และหยุดการทำงานในที่สุด

- การโจมตีโดยการส่งอีเมลจำนวนมากไปยังเป้าหมายที่เป็นเครื่องบริการจดหมายอิเล็กทรอนิกส์ หรือเครื่องบริการเมลต้องการโจมตีเรียกสภาวะที่เกิดขึ้นนี้ว่าไปรษณีย์ถล่ม

- ผู้โจมตีด้วยการส่งแพ็กเก็ตเพื่อปิง ระบบที่ต้องการปิดบริการ แต่จะปลอมแปลงเลขที่อยู่ของผู้ส่งในแพ็กเก็ตนั้นให้เป็นเลขที่อยู่ของกรแพร่สัญญาณของเครือข่าย และทำให้เครื่องต่าง ๆ

บนเครือข่ายตอบสนองการปิงมากเกินกว่าที่เครื่องแม่ข่ายจะรองรับได้ก่อให้เกิดสภาวะคั่งบนช่องทางการสื่อสารเครือข่ายจนไม่สามารถส่งข้อมูลได ๆ ได้ เรียกการบุกรุกในลักษณะนี้ว่า สเมิร์ฟฟิง - การบุกรุกและก่อกวนการทำงานของเครื่องแม่ข่ายด้วยใช้คำสั่ง ปิง เพื่อส่งแพ็กเก็ตจำนวนมากสู่เครื่องแม่ข่ายหนึ่งจนทำให้เครื่องแม่ข่ายนั้นไม่สามารถทำงานต่อได้เรียกสภาวะการบุกรุกต่อเครื่องแม่ข่ายในลักษณะนี้ว่า ปิงสตรอม

สอบถามข้อมูล สั่งซื้อ ขอใบเสนอราคา

HOT LINE : 081-700-4715, 089-815-7321, 081-721-5542

การทำลายบูรณภาพ

การทำลายของระบบเครือข่ายมีจุดประสงค์เพื่อปลอมแปลงข้อมูลต่าง ๆ เพื่อให้เป็นประโยชน์แก่ผู้โจมตี วิธีที่นิยมมีดังต่อไปนี้

- การแก้ไข – เพิ่มเติม ผู้โจมตีจะดักข้อมูลของระบบเครือข่าย และเปลี่ยนข้อมูลที่ดักมาได้ด้วยการแก้ไขหรือเพิ่มเติมเนื้อหาข้อมูลเพื่อสร้างประโยชน์ให้แก่ผู้โจมตี การเปลี่ยนแปลงข้อมูลอาจหมายถึงการลบหรือการทำให้ที่ข้อมูลถูกส่งออกไปล่าช้าได้เช่นกัน

- การเล่นซ้ำ เป็นวิธีที่ผู้โจมตีคัดลอกข้อมูลที่ถูกส่งจากผู้ใช้งานเก็บไว้ชั่วขณะโดยไม่ได้ทำลายข้อมูลต้นฉบับทิ้ง แต่ปล่อยให้ข้อมูลต้นฉบับส่งไปถึงปลายทางตามต้องการ ผู้โจมมตีจึงดำเนินการส่งข้อมูลที่คัดลอกออกไปสู่ปลายทางเช่นเดียวกับข้อมูลต้นฉบับ

- การปลอมแปลงสิทธิ์ หรือการหลอกลวง ผู้ที่โจมตีระบบเครือข่ายของผู้อื่น และใช้การปลอมแปลงสิทธิ์เพื่อโจมตีระบบเครือข่าย และในบางครั้งผู้โจมตีอาจปลอมแปลงเพื่อขโมยข้อมูลได้เช่นกัน

- การไม่ยอมรับ สภาวะที่ผู้โจมตีไม่ยอมรับการกระทำของตนเอง เมื่อผู้โจมตีระบบเครือข่ายส่งข้อมูลเพื่อก่อกวนหรือสร้างความเสียหายแก่เครือข่ายหรือข้อมูลสารสนเทศบนเครือข่ายแล้วผู้โจมตีปฏิเสธการกระทำของตนเองหลังจากการดำเนินการแล้ว

สอบถามข้อมูล สั่งซื้อ ขอใบเสนอราคา

HOT LINE : 081-700-4715, 089-815-7321, 081-721-5542

การทำลายความลับเฉพาะ

จุดประสงค์กล้องวงจรปิดเพื่อเปิดเผยข้อมูลของระบบสารสนเทศที่เป็นเป้าหมาย และนำข้อมูลไปใช้ทำประโยชน์แก่ผู้โจมตี วิธีที่นิยมในการทำลายความลับเฉพาะมีดังนี้

- การสอดแนม วิธีการเข้าถึงระบบเครือข่ายอย่างปราศจากสิทธิ์ที่ถูกต้อง ผู้โจมตีระบบเครือข่ายดักรับข้อมูลที่ส่งบนระบบเครือข่ายโดยไม่ได้รับอนุญาต

- การวิเคราะห์การจราจรของเครือข่าย สามารถนำไปใช้ประโยชน์ในการโจมตีเครือข่ายในรูปแบบต่าง ๆ ได้ เช่น จากการวิเคราะห์การจราจรของเครือข่ายแสดงให้เห็นว่าการใช้งานซอฟต์แวร์ที่สำคัญจะเกิดขึ้นในช่วงเวลาใด หรือ

ผลจากการวิเคราะห์เครื่อข่ายแสดงให้เห็นว่าการใช้งานเครือข่ายมีปริมาณน้อยในช่วงเวลาใดการโจมตีหรือการแอบใช้เครือข่ายก็จะเกิดขึ้นในช่วงเวลานั้นเช่นเดียวกัน

และรวมถึงการหารูปแบบที่เหมือนกันพื่อเของการเข้ารหัสเดากุญแจที่ใช้ในการเข้ารหัสข้อมูลที่ส่งอยู่ภายในเครือข่าย เป็นต้น

Related link : รั้วไฟฟ้า สัญญาณกันขโมย

ติดต่อตัวแทนจำหน่ายของสินค้า Watashi โดยทั่วไปคุณสามารถทำได้ดังนี้:

1. เว็บไซต์อย่างเป็นทางการ ตรวจสอบเว็บไซต์ของ Watashi เพื่อหาข้อมูลติดต่อตัวแทนจำหน่าย

2. สอบถามทางโทรศัพท์ หมายเลขโทรศัพท์ให้ติดต่อ 081-700-4715 , สามารถโทรสอบถามข้อมูลได้

3. ร้านค้าออนไลน์ ค้นหาในร้านค้าออนไลน์ที่มีขายสินค้า www.CctvBangkok.com

4. พื้นที่จำหน่าย ตรวจสอบในห้างสรรพสินค้าหรือร้านค้าที่จำหน่ายสินค้าไอที

5. เครือข่ายโซเชียลมีเดีย ตรวจสอบในเพจหรือช่องทางโซเชียลมีเดียของแบรนด์

สอบถามข้อมูล สั่งซื้อ ขอใบเสนอราคา

HOT LINE : 081-700-4715, 089-815-7321, 081-721-5542

คำถามที่พบบ่อย เมื่อลูกค้าสนใจ กล้องวงจรปิดวาตาชิ

1. ความละเอียดของกล้องมีสูงแค่ไหน?

- ความละเอียดสูงส่งผลต่อความชัดของภาพ.

2. รองรับการมองเห็นในที่มืดไหม?

- สำคัญสำหรับการเฝ้าระวังในเวลากลางคืน.

3. มีฟีเจอร์การตรวจจับการเคลื่อนไหวไหม?

- ช่วยในการตรวจจับกิจกรรมที่น่าสงสัย.

4. รองรับการบันทึกเสียงไหม?

- บางรุ่นมีฟีเจอร์บันทึกเสียง.

5. สามารถเข้าถึงผ่านมือถือได้ไหม?

- ความสะดวกในการดูภาพจากที่ไหนก็ได้.

6. การติดตั้งและการใช้งานง่ายไหม?

- สำคัญสำหรับการตั้งค่าและการบำรุงรักษา.

7. มีบริการหลังการขายและการรับประกันไหม?

- ปัจจัยสำคัญในการตัดสินใจซื้อ.

8. ต้องใช้การเชื่อมต่ออินเทอร์เน็ตหรือไม่?

- บางรุ่นต้องการการเชื่อมต่อเครือข่าย.

9. ราคาเป็นอย่างไรเมื่อเทียบกับคุณภาพ?

- พิจารณาคุณสมบัติเทียบกับราคา.

10. สามารถขยายระบบได้หรือไม่?

- ควรพิจารณาการขยายระบบในอนาคต.

การทราบคำถามเหล่านี้ช่วยให้คุณมีข้อมูลครบถ้วนก่อนตัดสินใจซื้อสินค้ากล้องวงจรปิดของ Watashi.